Microsoft’un Unified Security Operations Platform’u yayınladığını paylaşmaktan büyük mutluluk duyuyorum.

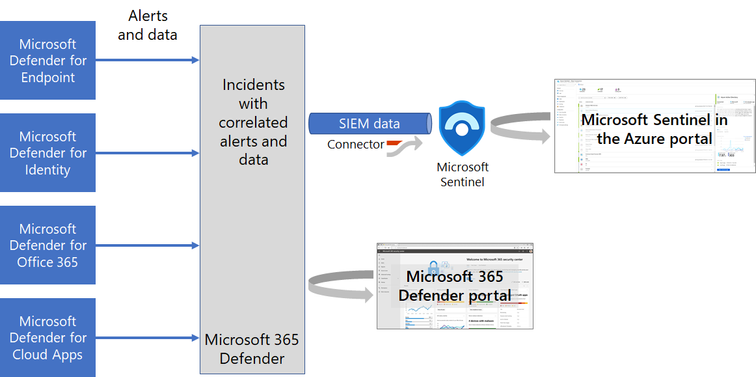

Platformun önizleme aşamasının yer almış ve testlere katılmış birisi olarak, işlevselliğini detaylıca inceleme ve geri bildirimde bulunma fırsatı edinmiş oldum. Önde gelen bulut tabanlı güvenlik bilgileri ve olay yönetimi (SIEM) sisteminden, kapsamlı bir genişletilmiş algılama ve yanıt (XDR) platformundan ve siber güvenlik için özel olarak tasarlanmış yapay zekadan gelen tüm özellikleri sorunsuz bir şekilde entegre etmektedir. Yeteneklerin bu birleşimi, güvenlik operasyonları merkezindeki (SOC) analistler için gerçek anlamda birleşik bir deneyim sunmakta ve efordan tasarruf etmelerini sağlamaktadır.

Güvenlik ekiplerine her zamankinden daha fazla sorumluluk yükleniyor ve günümüzün güvenlik araçları ortamının karmaşıklığı işlerini kolaylaştırmayıp aksine daha komlike ortamların yönetilmesi bekleniyor. Çeşitli kaynaklardan gelen ve tehditlere daha yavaş yanıt verilmesine ve çözümlenmesine, yeni teknolojileri öğrenmek için harcanan zamanın artmasına, daha fazla entegrasyona ve daha az kapsamlı içgörülere yol açabilecek büyük miktarda veriyi gözden geçirmeleri gerekiyor. Ayrıca, veri işleme ile ilgili maliyetleri yönetmek de önemli bir zorluk olmaya devam ediyor.

Microsoft, bu dijital verilerini korumak için gerekli olan çok sayıda aracı yapay zeka ve otomasyonla desteklenen tek ve etkili bir çözümde birleştirerek bu ekipleri güçlendirmeye kararlı.

Peki nasıl avantajlar elde edeceğiz ?

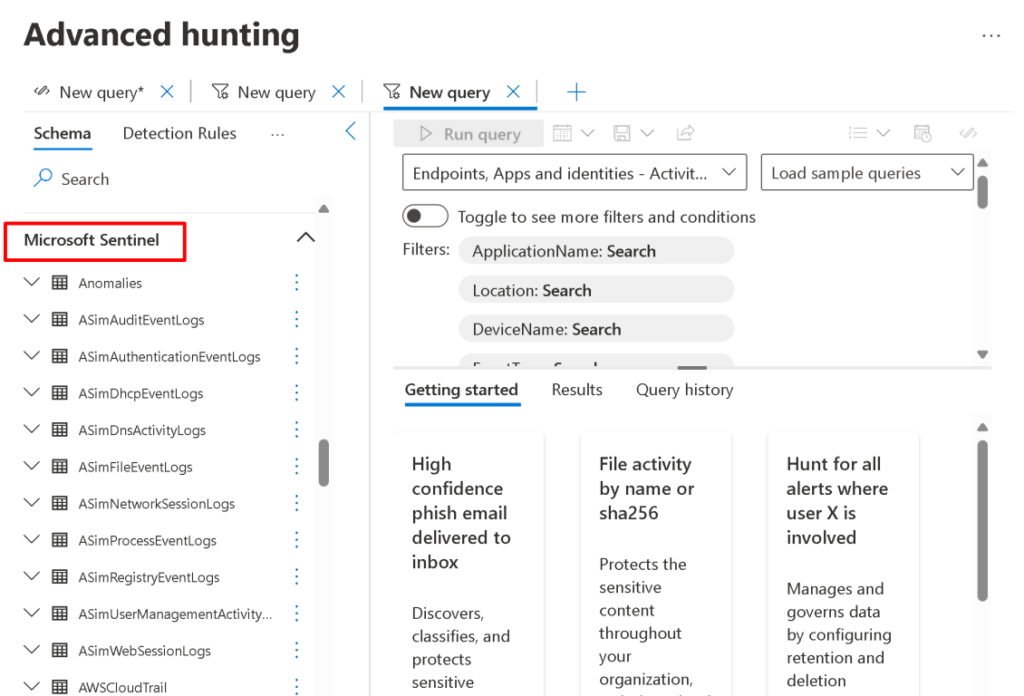

Unified Portala entegre edilmiş olan advanced hunting özelliği, Microsoft Defender XDR’deki tüm verilerin yanı sıra çeşitli Microsoft güvenlik hizmetlerinden ve Microsoft Sentinel’den gelen ve Microsoft dışı ürünlerden gelen bilgileri de içeren verilere tek bir platformdan erişmenizi ve bunları sorgulamanızı sağlar. Bununla birlikte çalışacak query’ler ile sisteminizi hızlıca analiz etme imkanı da elde etmiş olacaksınız. Hem Microsoft Sentinel hem de Microsoft Defender‘daki verileri sorunsuz bir şekilde sorgulayarak üretkenliği artırır ve araştırmaların kalitesini iyileştirir. Bu entegre yaklaşım, bilgilerin etkili bir şekilde korelasyonunu sağlayarak avlanma sürecini kolaylaştırır.

Microsoft Sentinel ‘deki çeşitli tablolardan verileri analiz etmek hem BT personelinin zamanın ve eforunu baz aldığımız zaman Advanced Hunting ile daha kolay hale geliyor. Microsoft Defender portalında Sentinel’deki tüm tablolara erişmek, sorgulama sürecini basitleşterek zamandan ve efordan tasarruf sağlıyor. Bu sayede XDR müşterileri raporlamada daha fazla esneklik, dağıtım otomasyonları ve veri kaynakları arasında daha derin içgörülerden yararlanmaktalar. Benzer şekilde, SIEM müşterileri de daha fazla kullanıma hazır değer elde ederek proaktif tehdit azaltma ve yeni tehdit tespitine odaklanabilirler.

Şimdi kurulum süreçlerini ve fazlarını incelersek;

Azure Portal Erişimi

İlk adım, Azure Portal’a erişim sağlamaktır. Azure portal’ında ilgili subscription ve RG’de owner yetkisine sahip olmanız veya linkteki yetkilendirmelere göre ihtiyaçların karşılanması gerekmektedir. ( Link1 , Link2)

Microsoft Sentinel Oluşturma ve Yapılandırma

Microsoft Sentinel’in oluşturulması ve yapılandırma işlemleri gerekmektedir. Bununla ilgili geçmişteki makalelerimizden olan, “Microsoft Sentinel – The Ultimate Blog Series Part 1” serisini inceleyebilirsiniz.

Data Connectors Konfigürasyonu

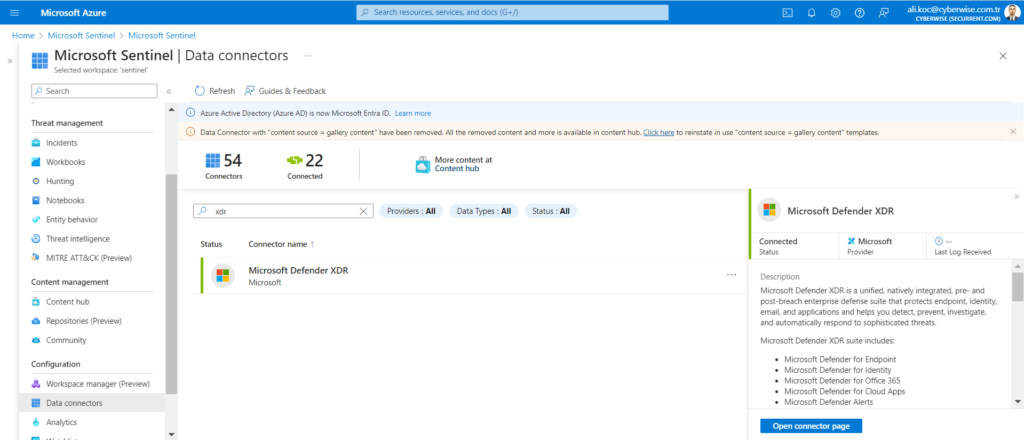

Microsoft Sentinel’da, “Data connectors” bölümüne gidilerek ilgili konnektörlerin aktif edilmesi gerekmektedir.

Connector’ların Bağlanması

Sentinel’daki Defender for Endpoint connector’ınızı yapılandırdıktan sonra, Microsoft Defender XDR ile Sentinel’ı entegre etmek için gereken adımları izlenecektir.

Veri Akışının Test Edilmesi

Bağlantıyı yapılandırdıktan sonra, Sentinel ve Defender XDR arasındaki veri akışını test edin. Bu, doğru bir şekilde yapılandırıldığından ve verilerin sorunsuz bir şekilde aktarıldığından emin olmanızı sağlar.

Kuralların ve Gözlemlerinin İzlenmesi

Bağlantıyı kurduktan sonra, Sentinel’da gerekli kuralları ve gözlemleri oluşturun ve izleyin. Bu, Defender XDR’dan gelen verileri analiz etmenize ve olası tehditleri tespit etmenize olanak tanır.

Bu adımları takip ederek, Unified Security Operations Platform kullanarak Microsoft Sentinel’i Microsoft Defender XDR’a başarıyla bağlayabilirsiniz. Bu entegrasyon, kuruluşunuzun siber güvenlik operasyonlarını etkinleştirmek ve tehditleri hızla tespit etmek için kritik bir adımdır.

Connecting to Microsoft Defender XDR from Microsoft Sentinel

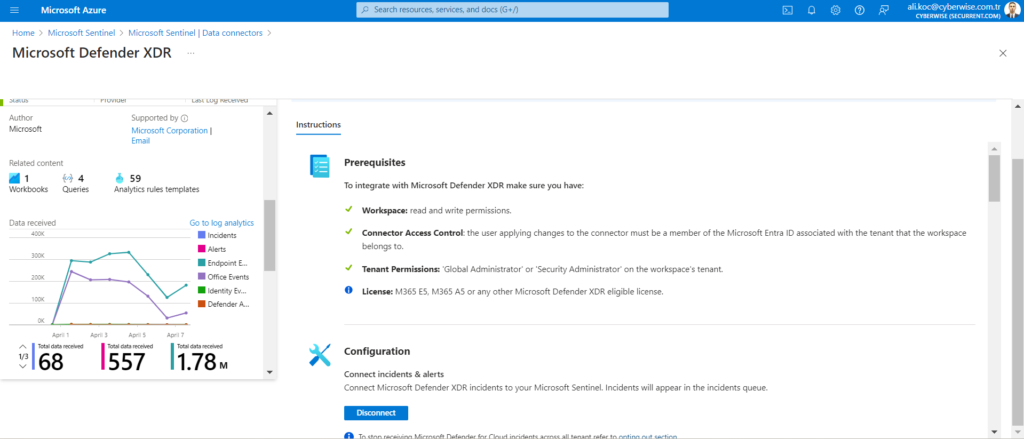

Prerequisites

- Workspace: read and write permissions.

- Connector Access Control: Connector’e değişiklik uygulayacak olan kullanıcı, Workspace’in ait olduğu tenant’ın bir kullanıcısı olmalıdır.

- Tenant Permissions: Workspace’in bulunduğu tenant’ta ‘Global Administrator’ veya ‘Security Administrator’ rollerine sahip olmalı.

- License: M365 E5, M365 A5 veya herhangi bir Microsoft Defender XDR kullanımına uygun lisansı bulunmalıdır.

Setup

Portal.azure.com > Microsoft Sentinal adresine gidiyoruz.

Sol panelde bulunan Data Connector bölümüne gidiyoruz ve Microsoft Defender XDR data connector’ünü buluyoruz. Sağ tarafta açılan pencerede “Open Connector Page” butonuna tıklıyoruz.

- Olayları ve uyarıları bağlayın: Bu, olayları ve uyarılarını her iki platform arasında senkronize ederek temel entegrasyonu sağlar.

- Varlıkları bağlayın: Bu, şirket içi Active Directory kullanıcı kimliklerini Kimlik için Microsoft Defender aracılığıyla Microsoft Sentinel ile tümleştirir.

- Olayları bağlayın: Bu, derinlemesine analiz için Defender bileşenlerinden ham gelişmiş avlanma olaylarının toplanmasını sağlar.

Önemli Not: Belirli bir bileşenin konektörünün devre dışı bırakılması için önce Microsoft Defender XDR konektörünün bağlantısının kesilmesi gerekmektedir.

Şimdi Defeder XDR’de bağlantıyı yapabiliriz.

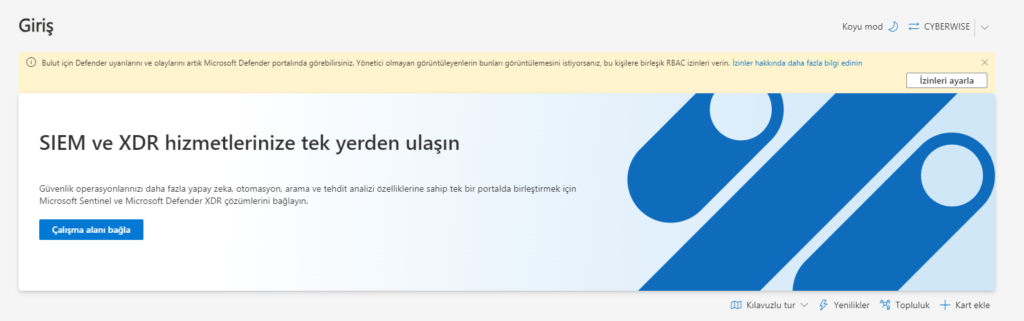

security.microsoft.com adresine giriş yaptığımızda Ana sayfa üzerinde bağlayıcı için bir yönerge görüyor olacağız.

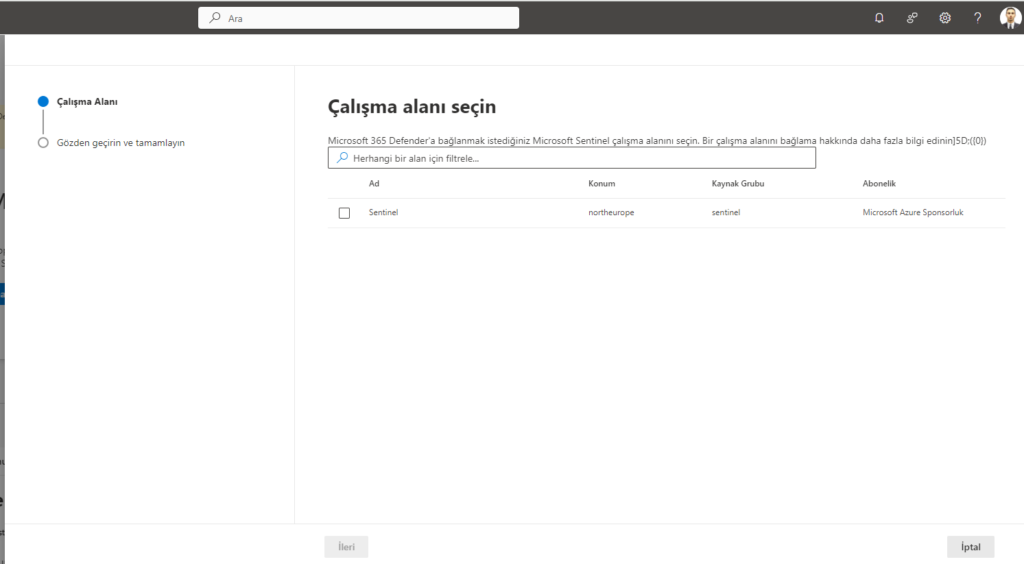

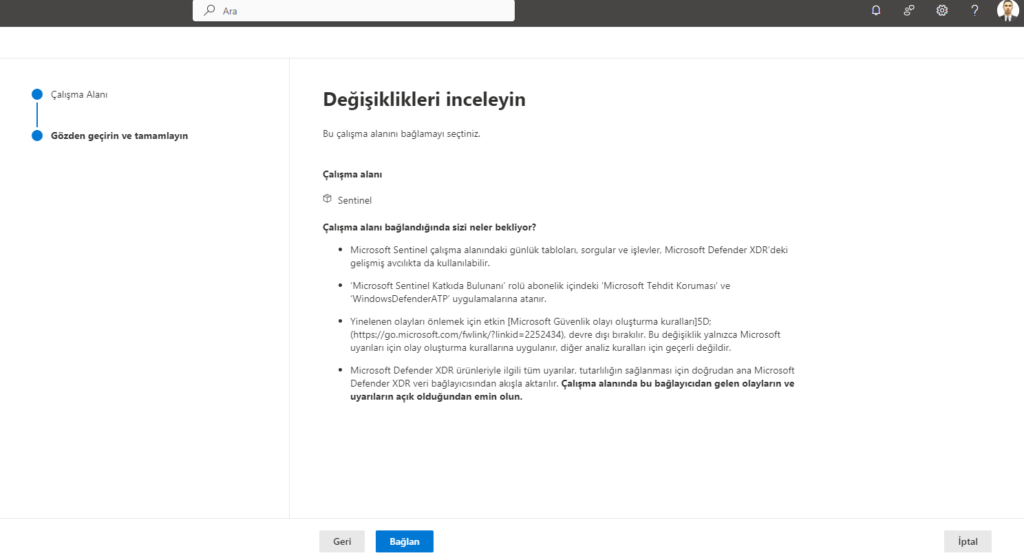

Çalışma Alanını Bağla seçeneği sonrası açılan pencerede ilgili Sentinel Workload’ını seçerek “ileri” diyoruz.

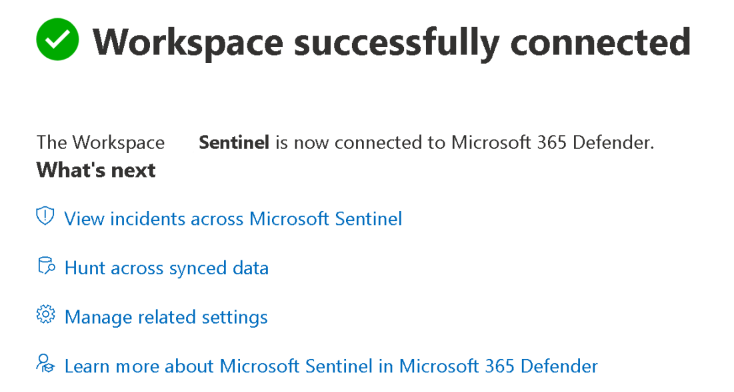

Bağlan diyerek çalışma alanının bağlanmasını sağlıyoruz.

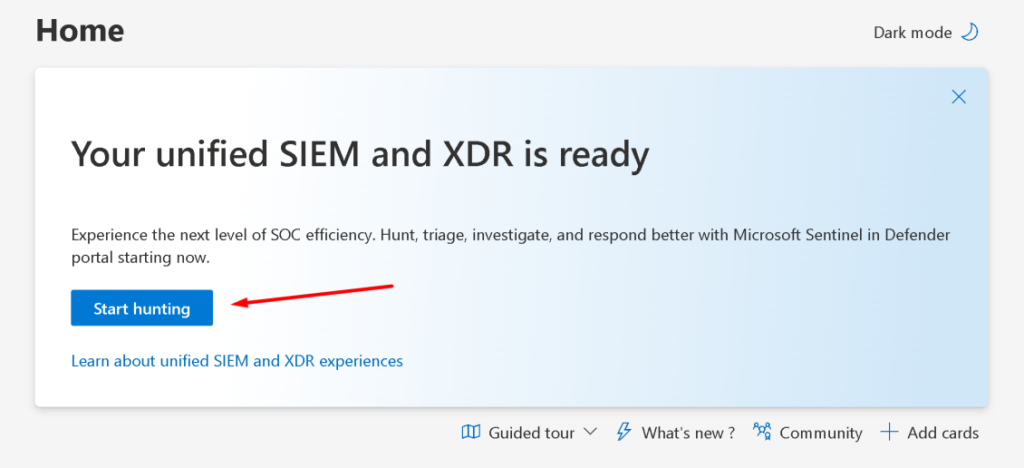

security.microsoft.com adresine tekrar girdiğimizde aşağıdaki ekranı görüyor olacağız.

Artık Defender for Endpoint Advanced Hunting bölümünde Sentinel sekmesini görebilir durumdayız.

Hem Microsoft Defender XDR hem de Microsoft Sentinel’den gelen verileri incelemek için advanced hunting KQL sorgularını kullanabilirsiniz. Workspace bağlantısı sonrasında gelişmiş avlanma sayfasına ilk kez eriştiğinizde, Schema sekmesindeki Microsoft Defender XDR tablolarının altında çözüme göre kategorize edilmiş Sentinel tablolarınızı görebilirsiniz.

Bir Sentinel fonksiyonunu kullanmak için Function sekmesine giderek istediğiniz fonksiyonu bulun. Sorgu düzenleyicisine eklemek için fonksiyon adına çift tıklayın. Alternatif olarak, işlevin yanındaki üç noktaya (⋮) tıklayın ve bir sorguya eklemek için “Insert to query “yi seçebilirsiniz.

Custom Detection Rule (link) ile ortamınızda tehdit algılamayı geliştirmek için kullanabilirsiniz. Bağlı olan Sentinel Workspace aracılığıyla alınan verilere uygulanan kurallar ile detaylandırabilirsiniz.

Microsoft Sentinel ve Microsoft Defender XDR’deki araştırma sürecinde beklenecek değişiklikler kısa özetlersek,

Microsoft Defender XDR:

- Sentinel’den gelen olaylar olaylar kuyruğunda görülebilir.

- Hizmet kaynağı olarak Microsoft Sentinel’i seçerek olayları filtreleyebilirsiniz.

- Microsoft Sentinel kaynaklı uyarılar, uyarı kuyruğunda görünür.

- Filtreleme seçenekleri arasında hizmet veya algılama kaynağı olarak Microsoft Sentinel’in seçilmesi yer alır.

- Defender XDR’de olayları kapatırsanız Sentinel’de de kapatılır

Microsoft Sentinel:

- Verilerin alınması XDR konektörüne aktarılır.

- Olay oluşturma kuralları otomatik olarak devre dışı bırakılır .

- Birleştirilmiş uyarılar için özel olay başlıkları oluşturulur.

- Varsayılan olay sağlayıcısı Microsoft Defender olur .

- Yorumların düzenlenmesi, uyarıların eklenmesi/kaldırılması ve görevler desteklenmez.

- Otomasyon kuralları artık güncellemeler hakkında ayrıntılı bilgiler içeriyor.

- Olayları Sentinel’de kapatırsanız Defender XDR’de de kapatılır.

Sentinel’de olaylara 150’ye kadar uyarı görüntülenebilir . Bir Defender XDR olayının 150 uyarı eşiğini aşması durumunda, Sentinel 150+ uyarıyı görüntüleyecek ve Defender XDR’deki tüm uyarı dizisine erişim için de ekstra bir bağlantı sağlayacaktır.

Sonuc olarak , Microsoft farklı portalları birleştirmek için gerçekten ciddi anlamda bir çaba sarf ediyor. İlk olarak MDI ve Bulut Uygulamaları için Defender portalına ve şimdi Sentinel Workspace’ini de buna bağlayarak Unified bakış açısına destek vermeye devam etti.

İleri de görebiliyorum ki, tek bir sayfadan tüm güvenlik paydaşlarına ulaşabilir duruma geleceğiz 🙂

Kaynak: Learn Microsoft , CCP , Sonne’s Cloud