Bir önceki Part’da aktarılan (Part 1) bilgilerle birlikte bu blogda Microsoft Sentinel’in devreye alınma süreçlerini işliyor olacağız.

Onboard Microsoft Sentinel

Microsoft Sentinel, Microsoft Defender XDR hizmetten hizmete bağlayıcı gibi Microsoft ürünleri için birçok data connector ile birlikte gelir. Ayrıca Syslog veya Common Event Format (CEF) gibi Microsoft dışı ürünler için yerleşik connectorler de etkinleştirebilirsiniz. Bu blog yazısında , Microsoft Sentinel için Azure Activity çözümünde bulunan Azure Activity Data Connector’ünü kullanacağız.

Prerequisites

- Active Azure Subscription. Eğer aktif bir hesap yoksa oluşturulması gerekmektedir.

- Log Analytics workspace oluşturulması gerekmektedir. İlgili linkten takip edebilirsiniz (Link)

- Permissions:

- Microsoft Sentinel enable edebilmek için, ilgili Subscription içerisinde minimum contributor rolüne ihtiyaç duyulmaktadır.

- Microsoft Sentinel kullanım için , İlgili Subsciption veya RG üzerinde Microsoft Sentinel Contributor veya Microsoft Sentinel Reader yetkilerine ihtiyaç duyulmaktadır.

- Content Hub için çözüm yüklemek veya yönetmek, çalışma alanının ait olduğu Subscription veya RG içerisine Microsoft Sentinel Contributor rolüne sahip olmanız gerekir.

- Microsoft Sentinel is a paid service ile Fiyatlandırma detaylarını takip edebilirsiniz.

- Microsoft Sentinel’i bir üretim ortamına dağıtmadan önce, Microsoft Sentinel dağıtım gereksinimlerini linkten inceleyebilirsiniz. (Link)

Microsoft Sentinel’in Aktifleştirilmesi

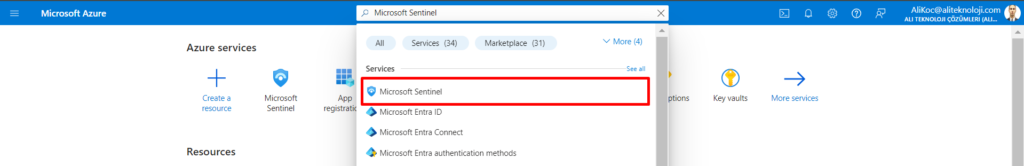

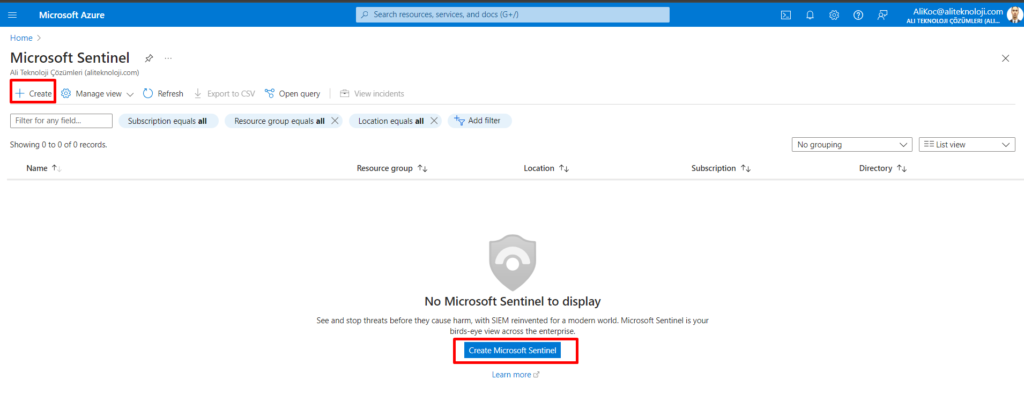

- Ilk olarak Azure portal ‘a giriş yapıyoruz.

- Arama bölümüne Microsoft Sentinel yazarak ilgili servise giriş yapıyoruz.

Açılan Ekranda “Create” Seçeneğini seçerek Workspace oluşturma sürecini başlatıyoruz.

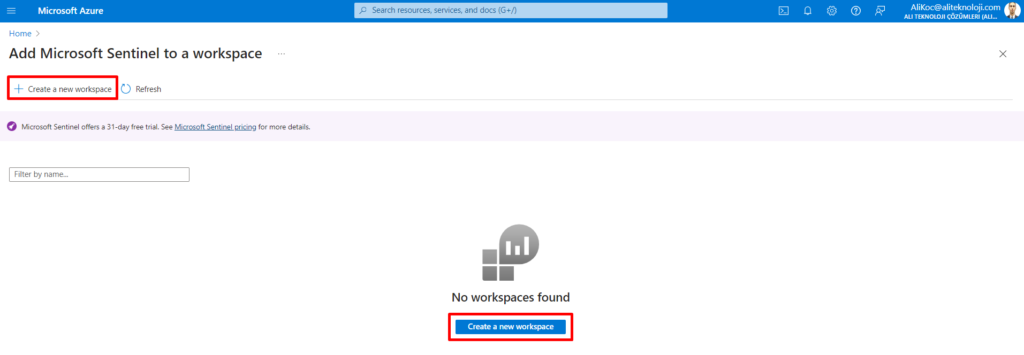

Eğer bir workspace’imiz hali hazırda mevcut ise bu adımı geçebilirsiniz, ancak olmaması durumunda Sizlerden Bir Log Analytics Workspace oluşturmanızı istiyor olacaktır.

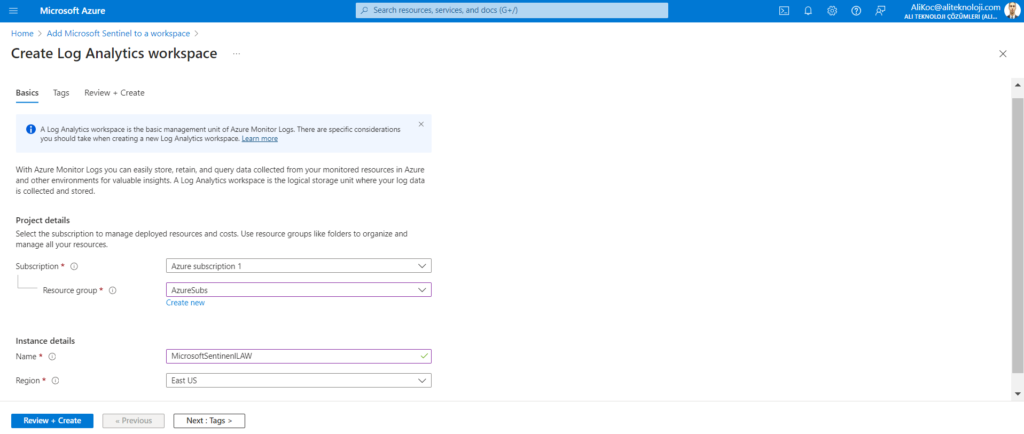

Aşağıdaki adımlarda görüldüğü üzere Log Analytics Workspace oluşturma işlemini başlıyoruz.

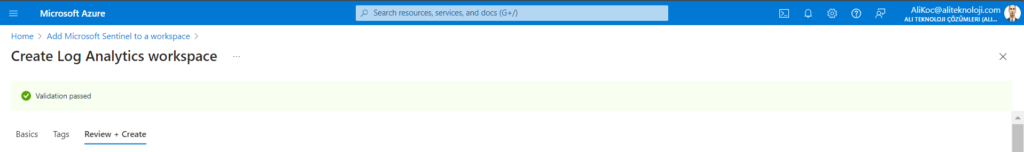

Yukarıda görmüş olduğumuz “Validation Passed” mesajı sonrası “Create” diyerek tamamlıyoruz ve yapılan işlem sonrası aşağıda görüldüğü üzere Log Analytics Workspace’in oluştuğunu görüyoruz.

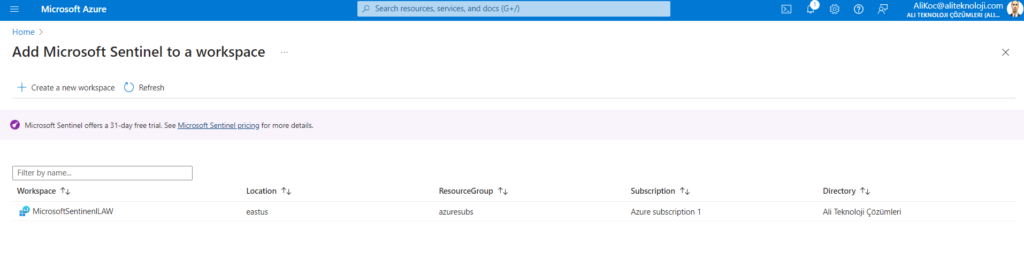

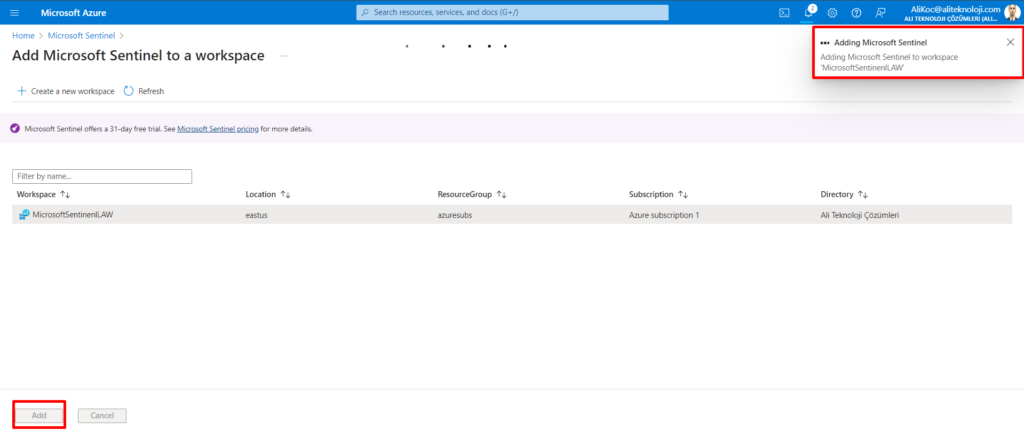

Workspace Menü’sünden ilgili Workspace seçildikten sonrası aşağıda bulunan “Add” butonuna basarak Microsoft Sentinel Enablement işlemini başlatıyoruz. Bu işlem bir kaç dakika sürebilir.

Ek olarak;

Microsoft Defender for Cloud tarafından oluşturulan varsayılan Workspace’ler listede gösterilmez. Microsoft Sentinel’i bu Workspace’lere yükleyemezsiniz.

Microsoft Sentinel, bir Workspace dağıtıldıktan sonra bu Workspace’in başka bir Resource Group veya Subscription’a taşınmasını desteklememektedir.

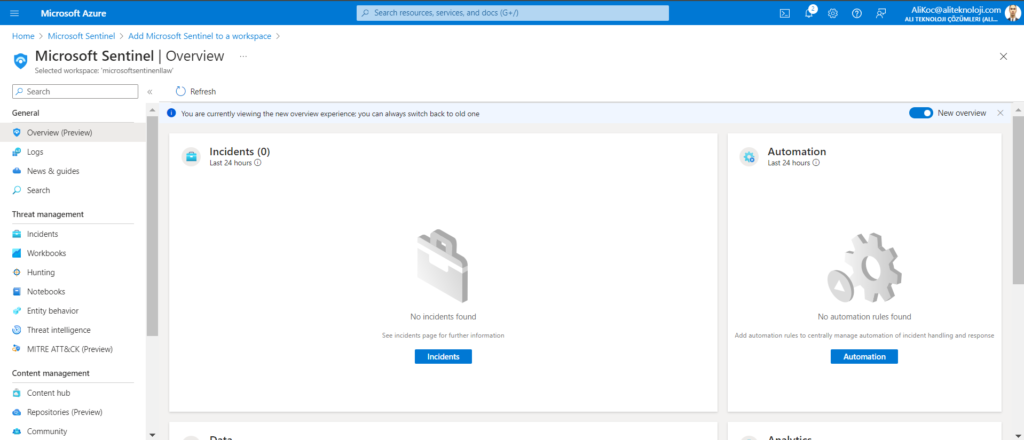

Evet yapılan işlem tamamlandıktan sonra aşağıdaki ekranda görüldüğü üzere Microsoft Sentinel’in aktifleştiğini görüntülüyor olacağız.

Content Hub ile Bir Çözümü Etkinleştirme

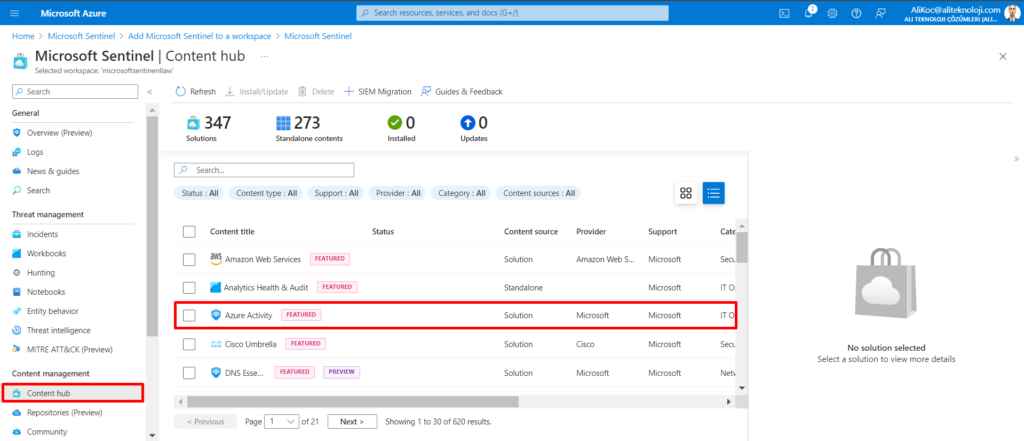

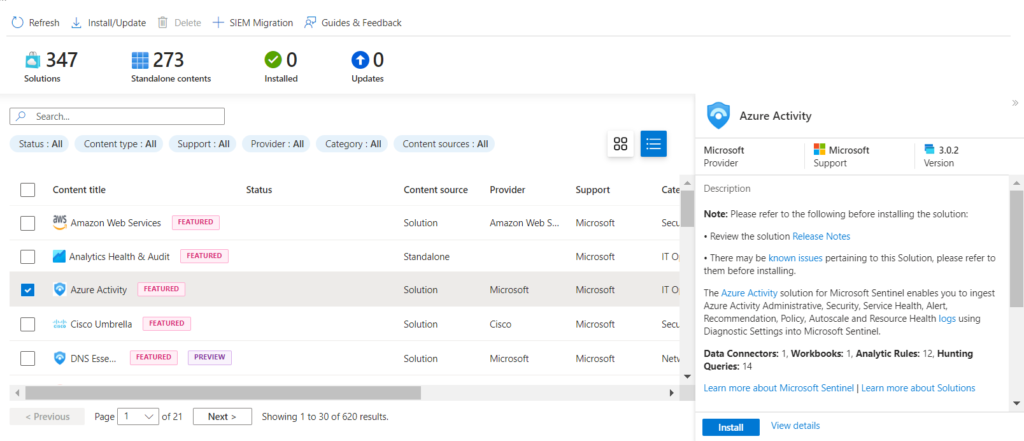

Microsoft Sentinel Content Hub, Data Connectorleri da dahil olmak üzere kullanıma hazır içeriği keşfetmek ve yönetmek için kullanılan ve Content Management tab’ı altında bulunan bir özelliktir . Bizler Microsoft Sentinel üzerinde aktiviteleri hızlıca alabilmek için ilk olarak “Azure Activity” Çözümünü etkinleştireceğiz.

Bir çok çözümün yer aldığı Content Hub tabı altında “Azure Activity” seçeneğini seçiyoruz ve sağ bölmede açılan panelde “Install” butonuna tıklıyoruz.

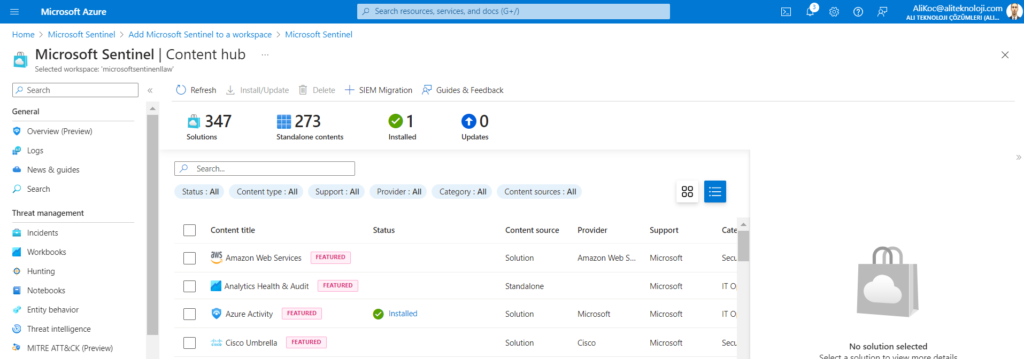

Yapılan Install işlemi sonrası aşağıda gördüğümüz ekranda olduğu gibi “Installed” ibaresini görüyoruz. Bazı durumlarda yaşanan hatalarda Install durumunda hata yaşanabiliyor. Burada Subscription bazlı hata olması durumu açısından Subscription detaylarını incelemenizi öneriyorum.

Data Connector’in Konfigurasyon İşemleri

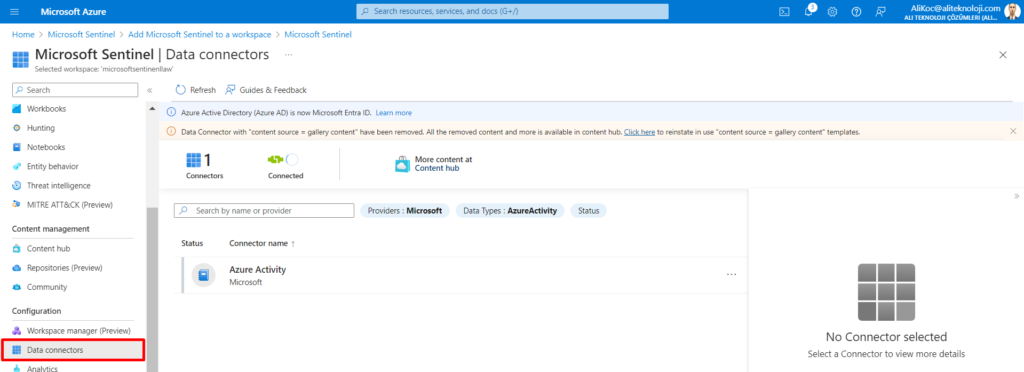

Microsoft Sentinel, hizmete bağlanarak ve olayları ve günlükleri Microsoft Sentinel’e ileterek hizmetlerden ve uygulamalardan veri alır. Verileri alabilmek için, Azure Activity verilerini Microsoft Sentinel’e iletmek üzere bir Data Connector yüklenmelidir.

- Microsoft Sentinel içerisinde, Data connectors menüsünü seçiyoruz.

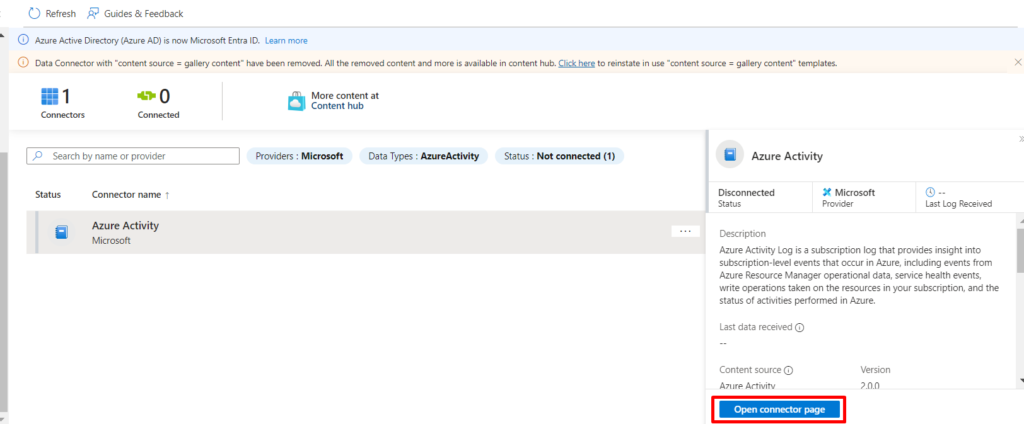

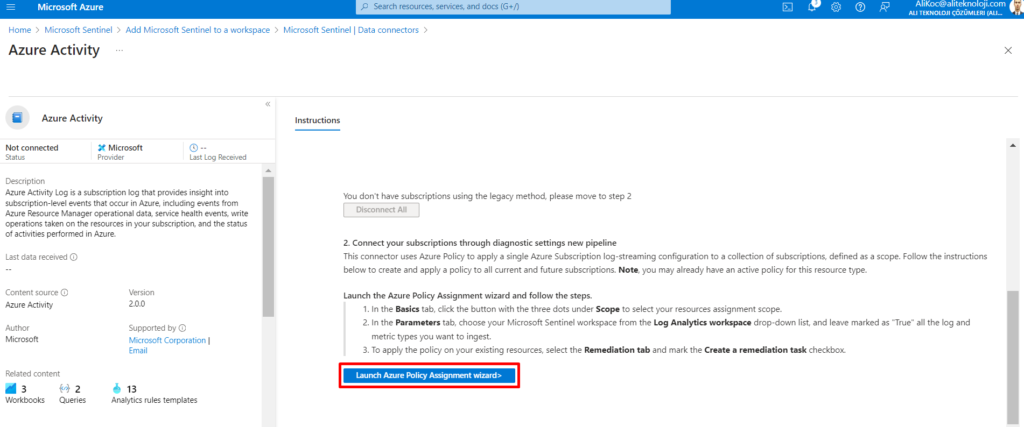

Azure Activity Data Connectorünü seçiyoruz ve solda açılan detay panelinde “Open Connector Page” seçeneğini seçiyoruz.

Açılan ekranda gereksinimleri ve talimatları görüntülüyor olacağız. Burada Gözden geçirme işlemi sonrası “Launch Azure Policy Assigment Wizard” seçeneğini seçiyoruz.

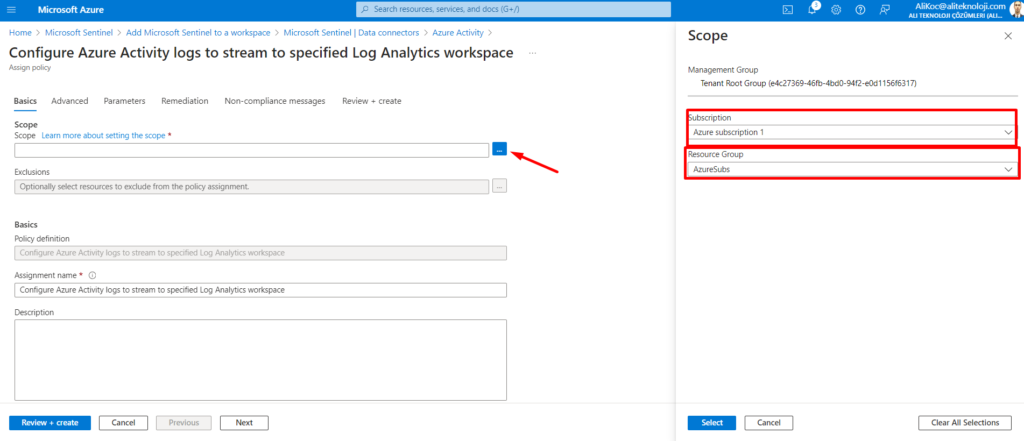

Basics sekmesinde Kapsamı, Microsoft Sentinel’e gönderilecek etkinliği olan Subscription ve Resource Group’u seçiyoruz.

Açılan ekranda herhangi bir Exclusion varsa belirtebiliriz.

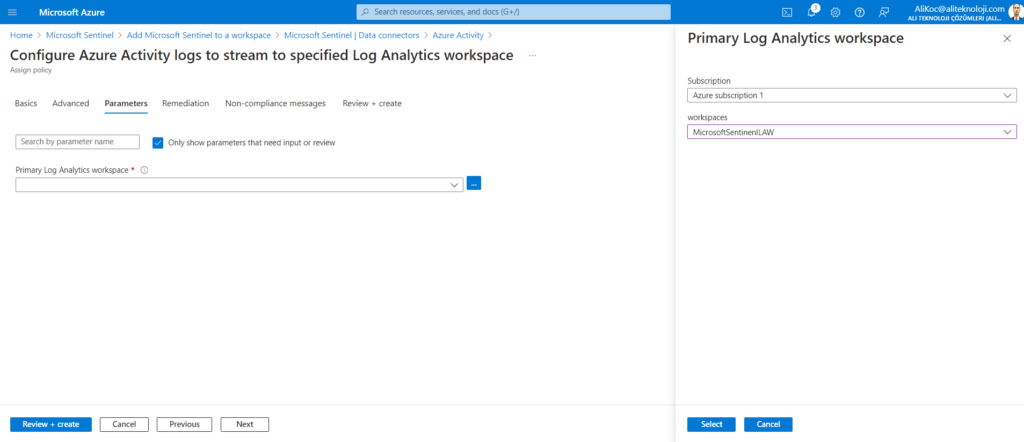

Daha sonra “Parametre” menüsünden yine ilgili Log Analytics Workspace bulunan Subscription ve RG’yi seçiyoruz.

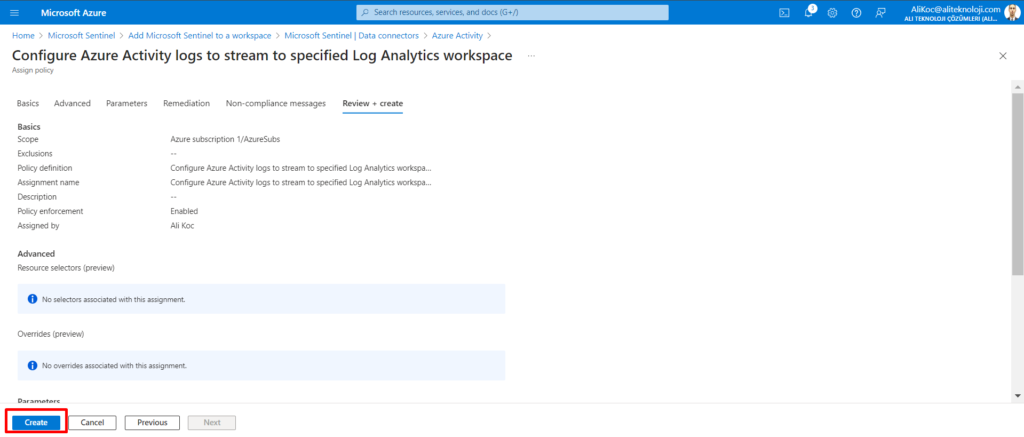

Bir sonraki ekranda bulunan Remediation tab’ında şuan için bir işlem yapmamıza gerek yok daha sonra planlanabilmektedir.

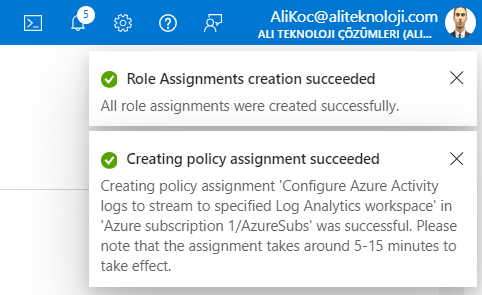

Review + Create ekranına gelerek ve “Create” diyerek tamamlıyoruz.

Sağ üstte bulunan Message Tab’da başarıyla oluştuğunu görmekteyiz.

Activity Data ‘ların Oluşturulması

Microsoft Sentinel için Azure Activity çözümüne dahil edilen bir kuralı etkinleştirerek bazı etkinlik verileri oluşturup görüntüleyebiliriz. Bu adım aynı zamanda Content Hub’ında içeriğin nasıl yönetileceğini de görüyor olacağız.

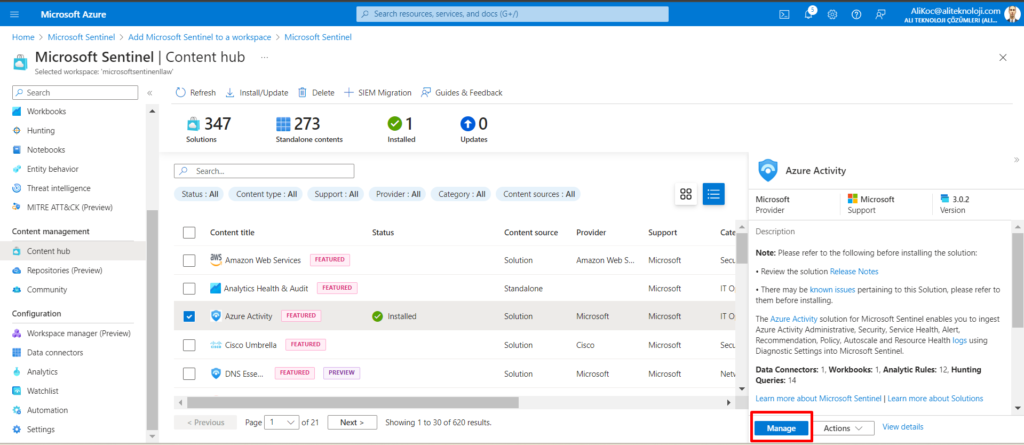

Microsoft Sentinel içerisinde, Content hub seçeneğini seçiyoruz ve “Azure Activity” seçeneğini seçiyoruz. Daha sonra açılan yan panelde bulunan “Manage” seçeneğini seçiyoruz.

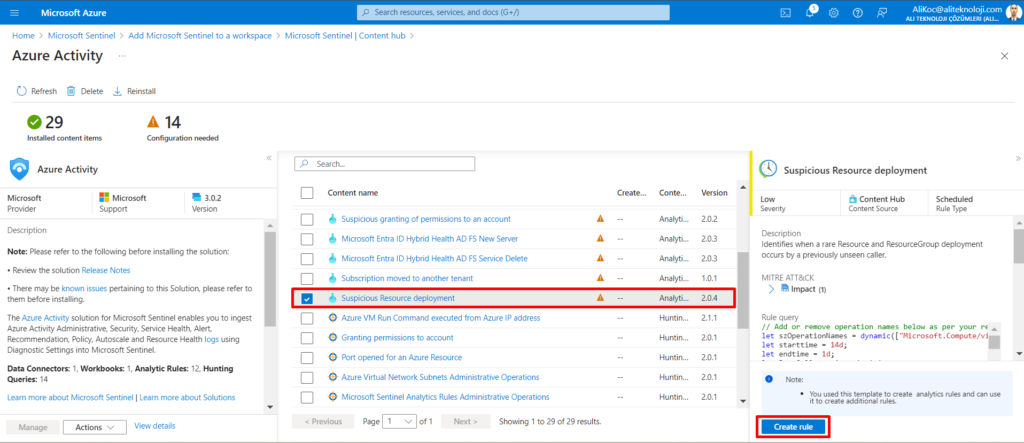

Açılan Ekranda bulunan arama bölümünde “Suspicious Resource deployment” template’ini seçiyoruz ve sol menüde bulunan “Create Rule” seçeneğini seçiyoruz.

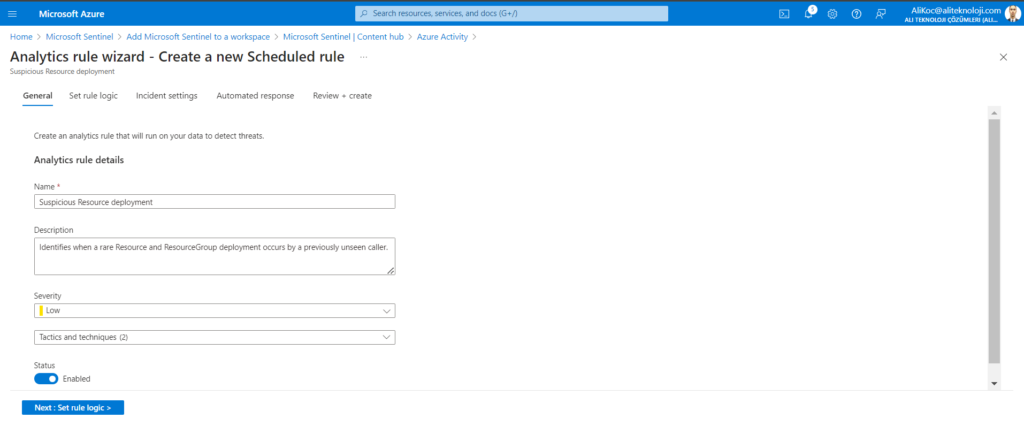

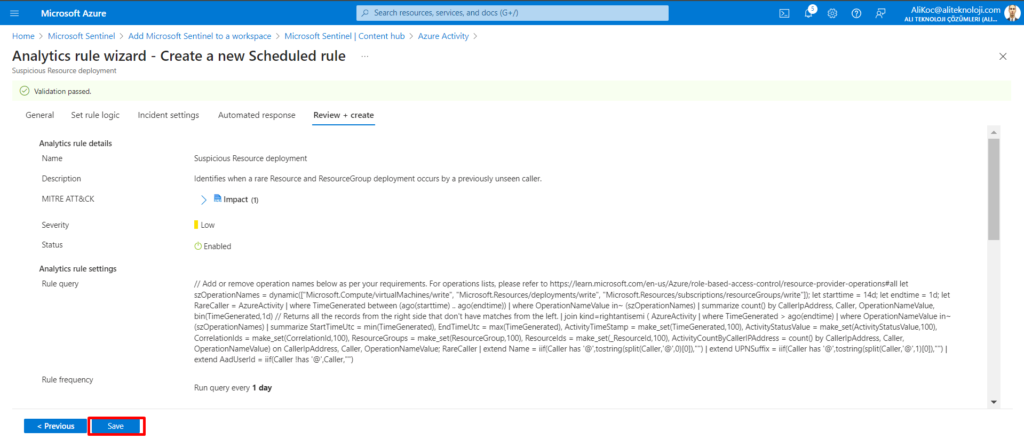

Açılan ekranda bulunan “General” menüsünde ilgili isimlendirme ayarlarını girdikten sonra, Severity ayarının yapıldığından ve Status menüsünün “enable” durumda olduğundan emin oluyoruz.

Diğer menülerde Default ayarlarla devam edip “Review and Create” butonuna tıklıyoruz ve gerçekleştirilen Validate işlemi sonra Save diyerek tamamlıyoruz.

Microsoft Sentinel’e Alınan Verileri Görüntüleme

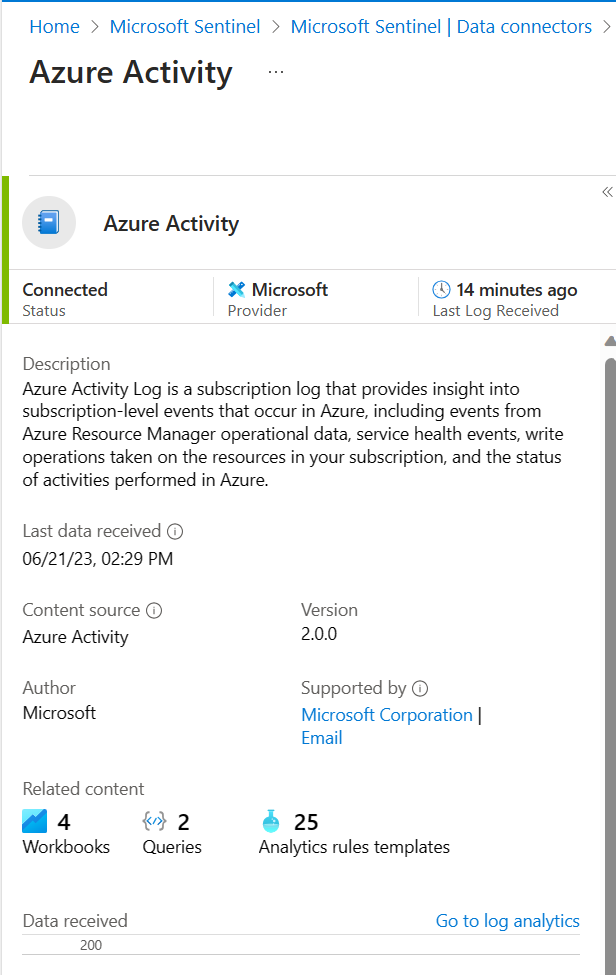

Evet, Artık Azure Activity Data Connector’ ünü etkinleştirdiğimize göre ve bazı Activity Data’ları oluşturduğumuza göre, Workspace’e eklenen etkinlik verilerini görüntüleyebiliriz.

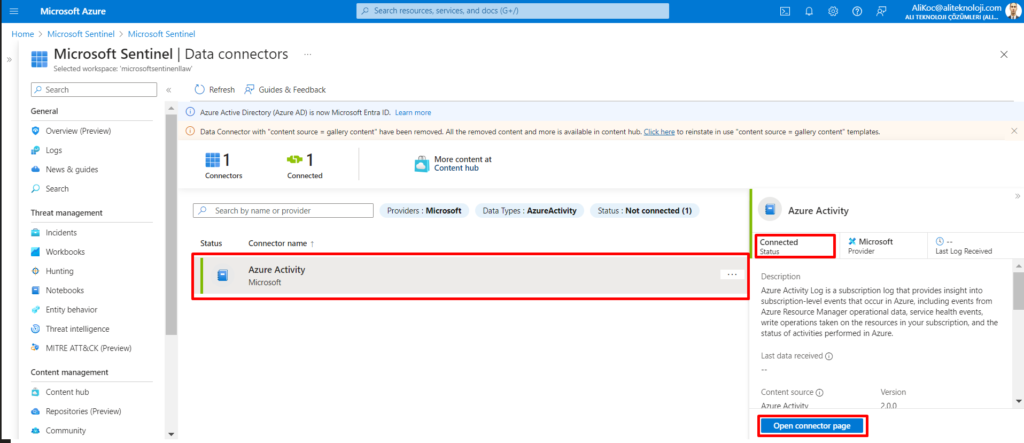

Microsoft Sentinel içerisinden Data connectors menüsüne giriyoruz. Azure Activity Seçeneğini seçerek sol menüde açılan “Open Connector Page” seçeneğini seçiyoruz.

Açılan ekranda “Status” bölümünde “Connected” olarak belirtildiğinden emin olmalıyız.

Girdiğimizde Status durumu hemen Connected durumunda olmayabilir. Burada connector durumunun güncellenmesi 1 saati bulabilmektedir.

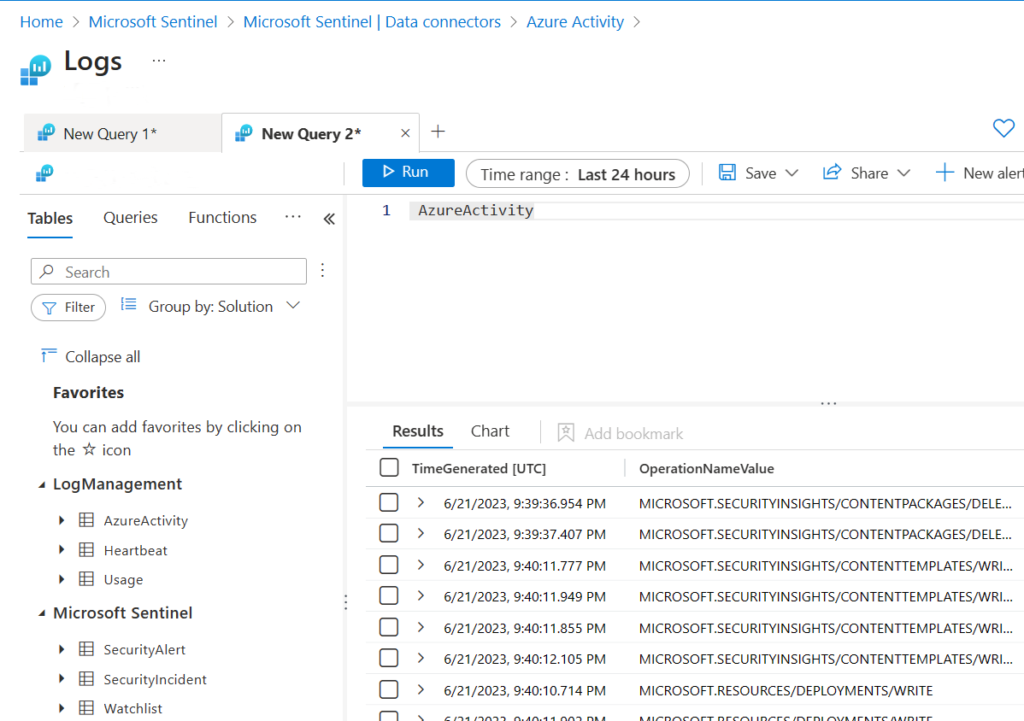

Sağ alt menüde bulunan “Go to Log Analytics” menüsüne tıklıyoruz.

“AzureActivity” query’sini çalıştırdığımızda “Azure Activity” Content Source’ndan alınan dataları görüntülüyor oluyoruz.

Yapılan çalışmada, Microsoft Sentinel’i etkinleştirdik ve Conetent Hub bölümünden bir çözümü aktif hale getirdik. Ardından, Microsoft Sentinel’e veri almaya başlamak için bir data connector oluşturuldu. Ayrıca Workspace’de verileri görüntüleyerek verilerin alındığını görüntülemiş olduk.

Bir sonraki çalışma olacak olan Part 3 ‘de M365 Security Data Connector’ler bağlayarak farklı dataları Microsoft Sentinel üzerinde inceleme fırsatlarını yakalıyor olacağız.